Xposed+XServer无需脱壳抓取加密包(转)

本人完全不会Android之类的玩意 纯属踩坑

她不是惊恐而是欢喜原来这个世界上还是会有人来救她的,原来这世界上还有人能听见她的声音,原来她并没有孤独到没有同类

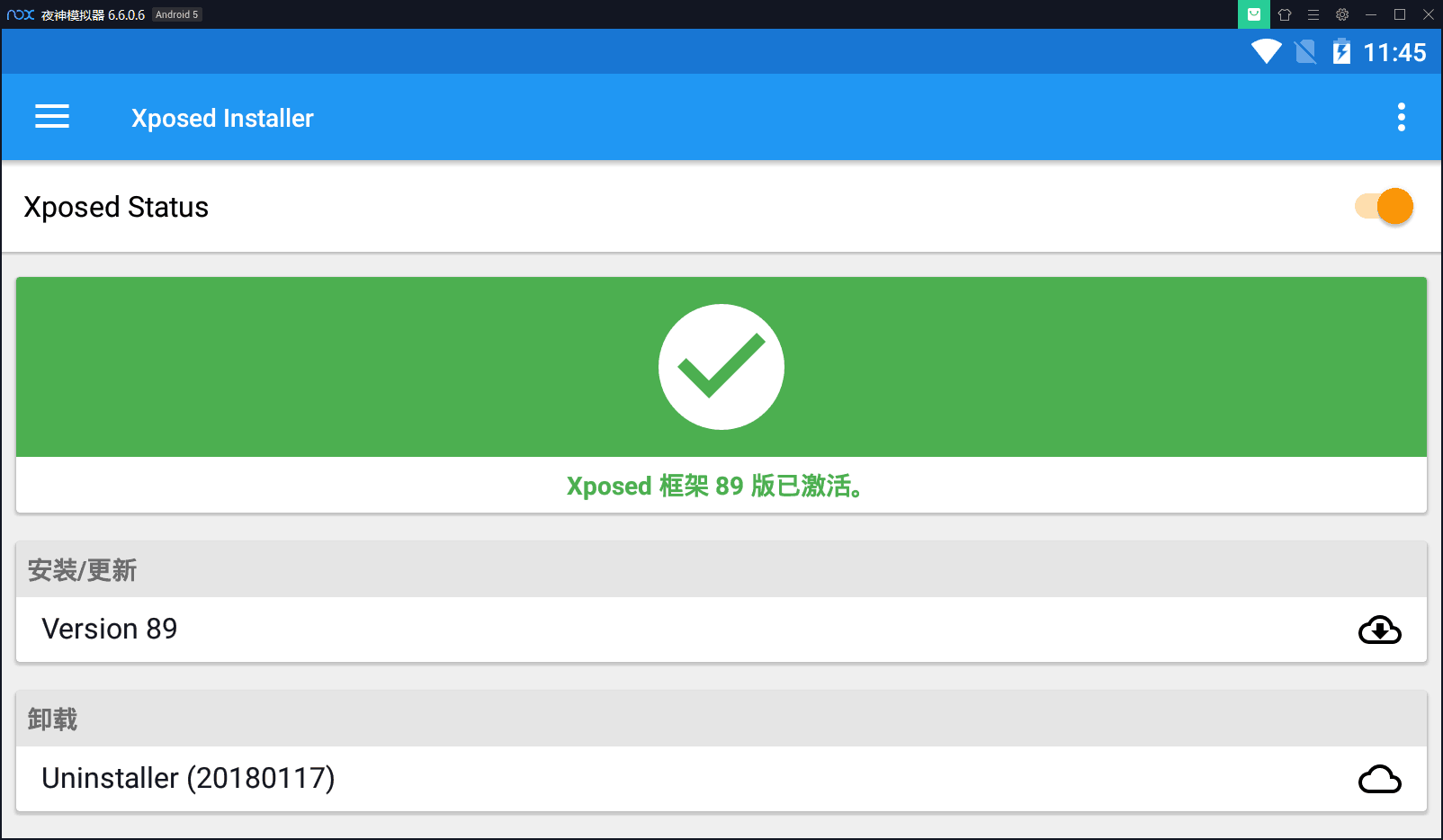

环境

夜神模拟器 6.6.0.5

Android version 5.1.1

Xposed.installer(5.11安卓系统)

Xserver (0.6.2)

4.42安卓模拟器Xposed框架链接:

https://pan.baidu.com/s/1depSSHCy0KYcFZzkPH7aZQ 密码: vmyr

5.11安卓模拟器Xposed框架链接:

https://pan.baidu.com/s/1erZD4gMk1MQdVklnrmSuLg 密码: s4j4

Xserver下载

https://github.com/monkeylord/XServer

Starting

安好xp框架,然后安装好xserver

两个坑:

- xp框架安装好后重启后发现未激活 - 重启后重新安装 (这里我没遇到)

- xserver安好后激活了模块之后发现还是无法激活 - 重启Android。重启之后还是没用重新安装xp框架

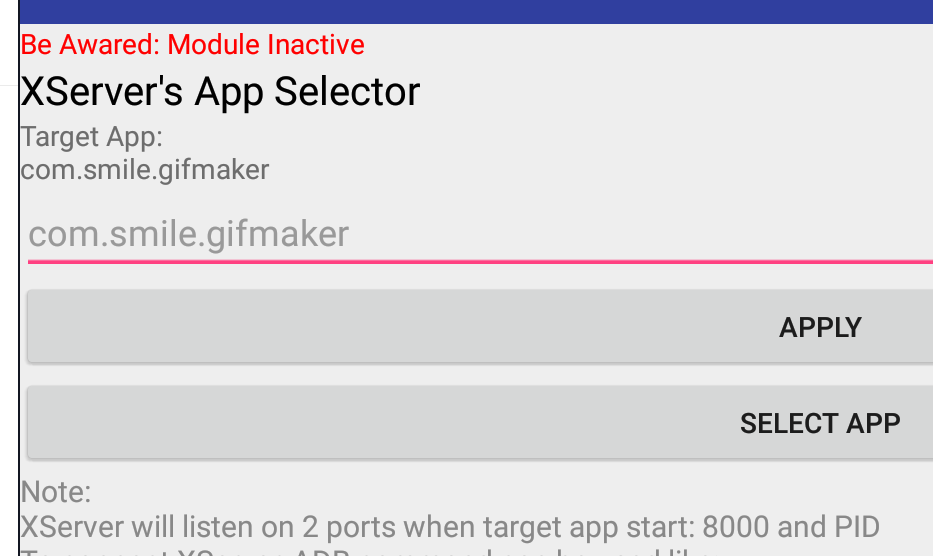

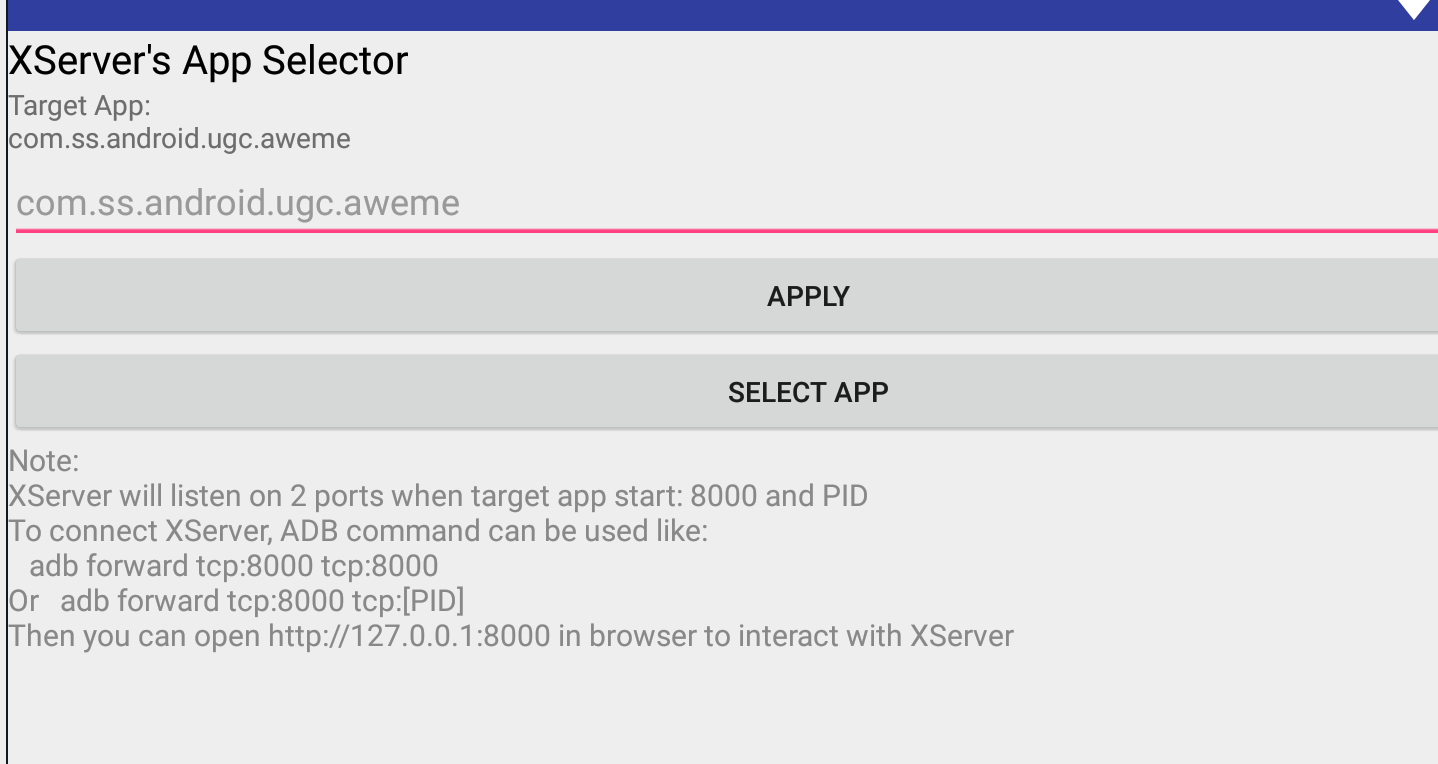

随便安个APP,拿的某音作为测试,打开某音。然后在Xserver选中对应的app

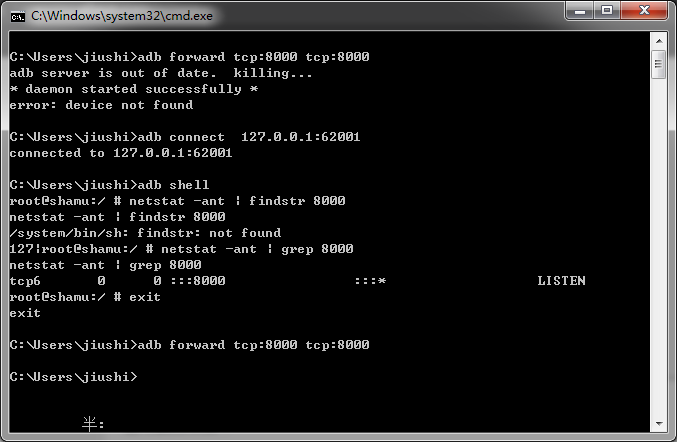

adb连接

adb connect 127.0.0.1:62001

adb shell //检查8000端口是否真的打开了

adb forward tcp:8000 tcp:8000 //映射到本地的8000端口

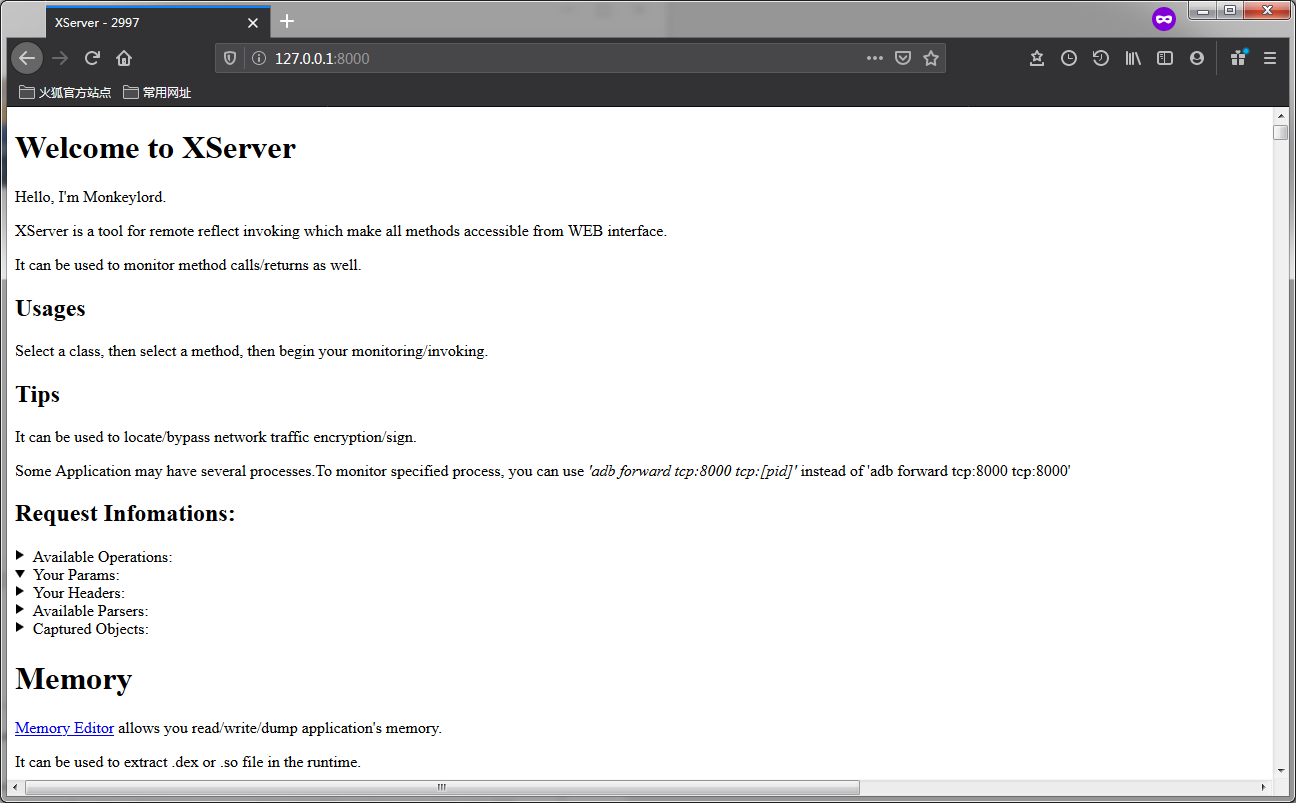

访问Sucess的话如下

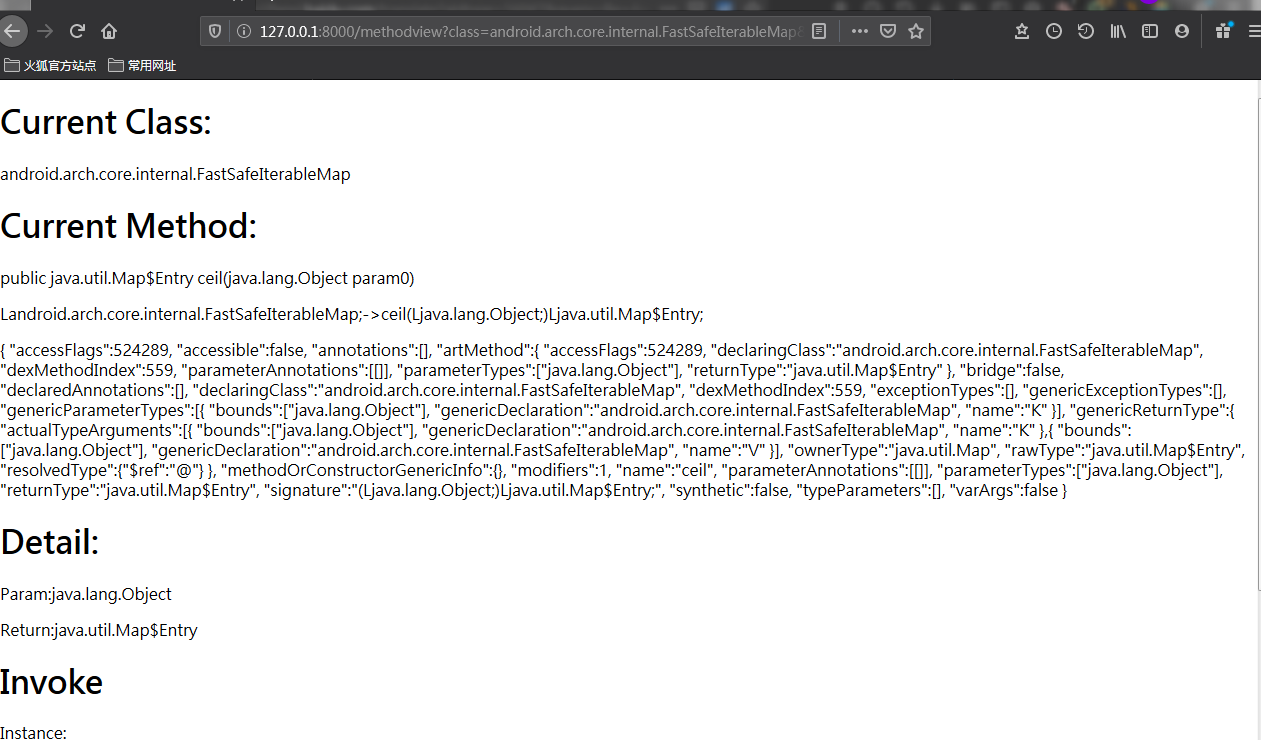

然后可以看到各种module?还是包。不知道该怎么称呼….,随便点开一个可以看到详细信息

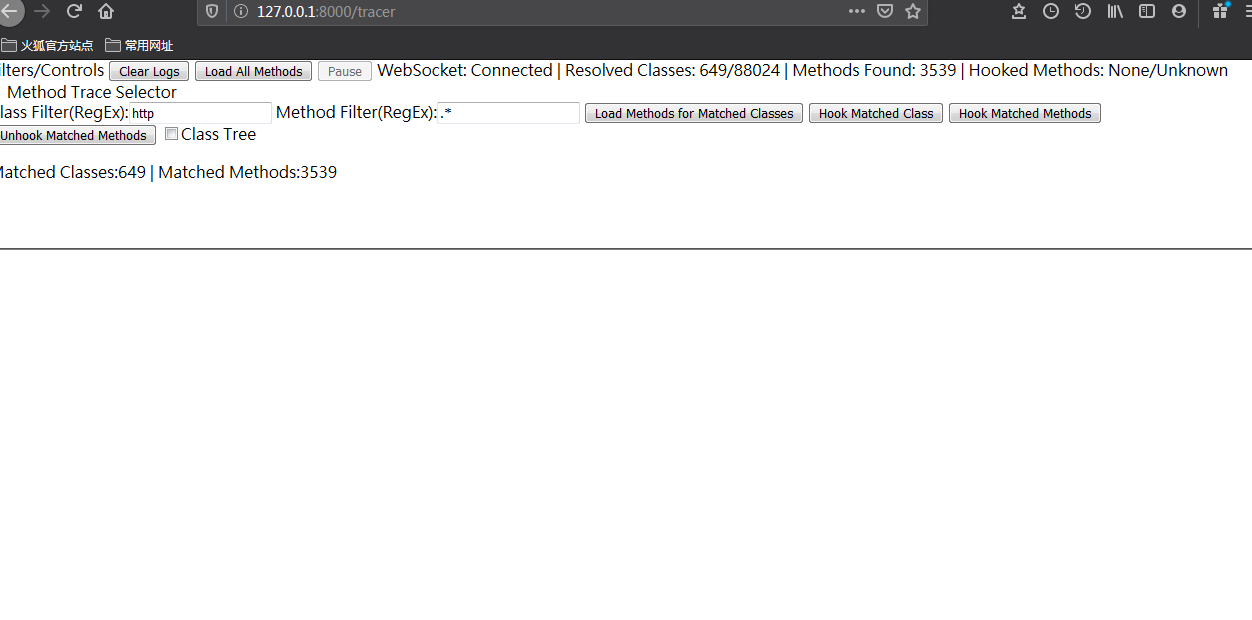

访问http://127.0.0.1:8000/tracer可以搜索什么函数之类的然后可以Hook

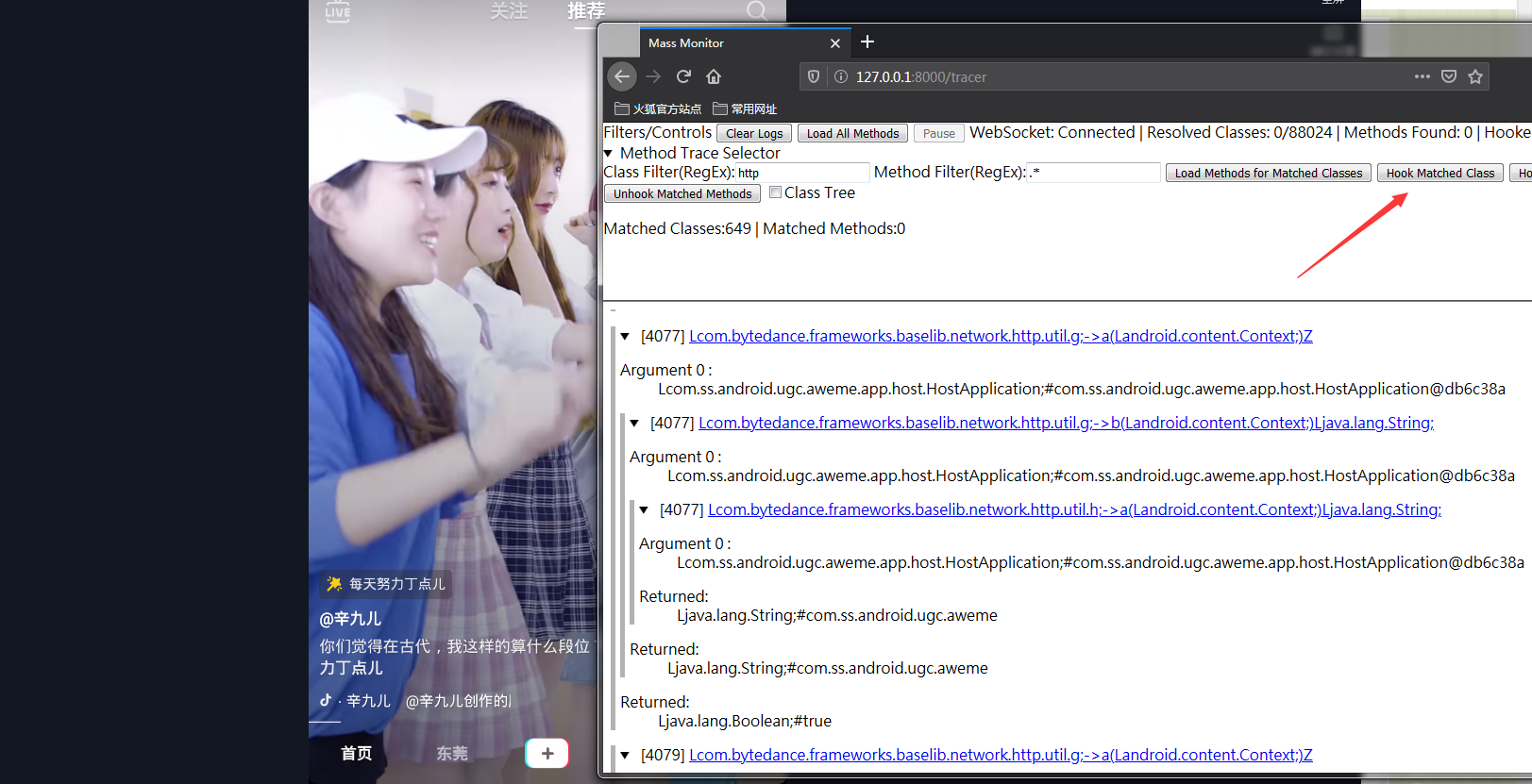

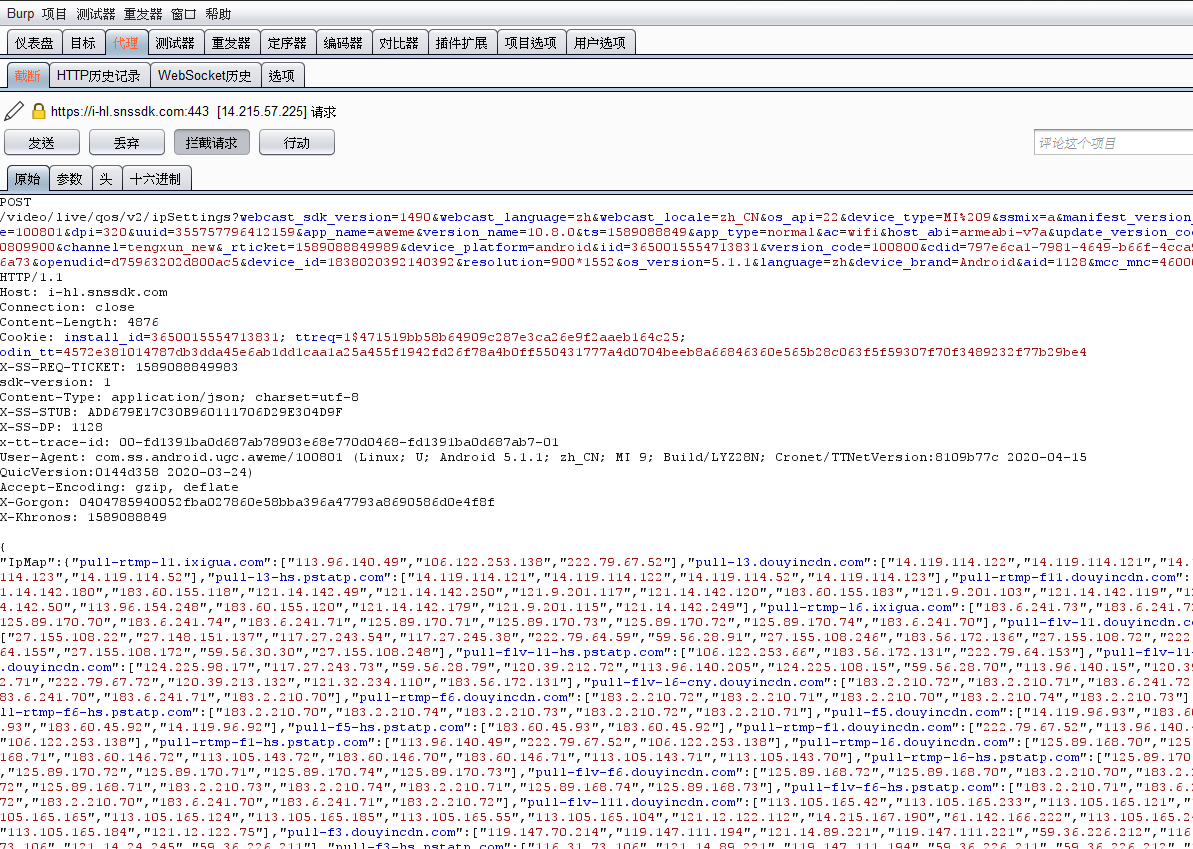

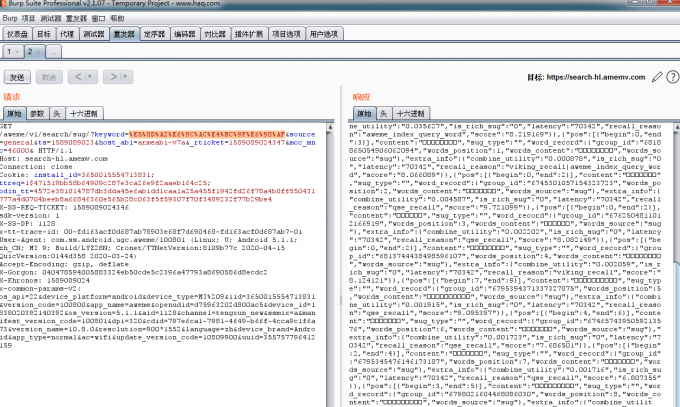

搜了个http,然后点击Hook Matched Class可以Hook了,然后刷新一下某音视频就能看到hook了的结果

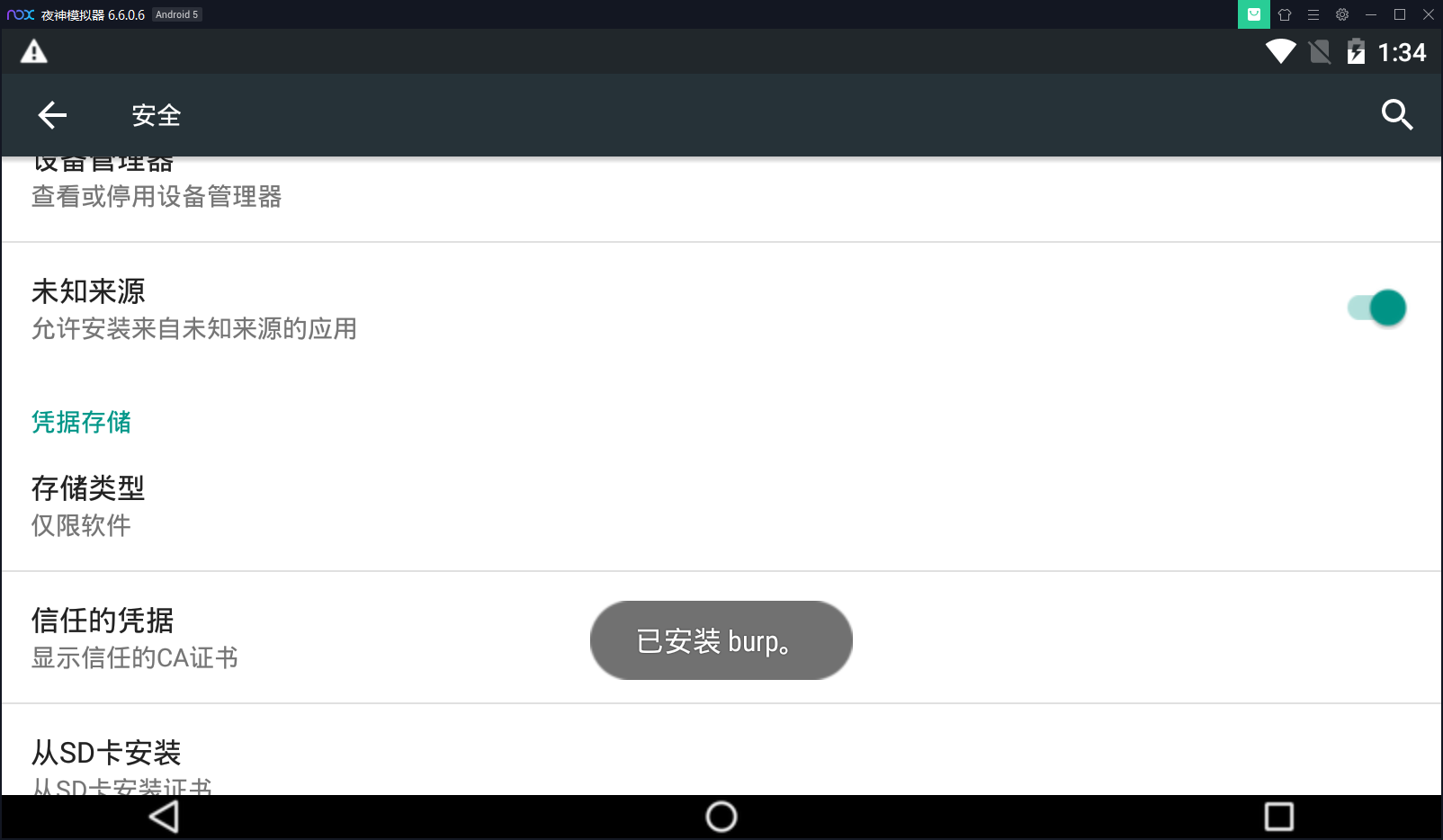

然后就是什么配置Android然后burp抓包看什么的。一般都是通信被加密了,然后通过这种方法来对着看什么什么之类的。没搞过就不说了

参考链接

Xposed+XServer无需脱壳抓取加密包 - 先知社区

使用xserver对某应用进行不脱壳抓加密包_nini_boom的博客-CSDN博客

夜神模拟器配置burpsuite抓取APP数据报文_网络Fly鹏程万里-CSDN博客

转载请注明来源,欢迎对文章中的引用来源进行考证,欢迎指出任何有错误或不够清晰的表达。

文章标题:Xposed+XServer无需脱壳抓取加密包(转)

本文作者:九世

发布时间:2020-05-10, 13:42:53

最后更新:2020-05-10, 14:08:38

原始链接:http://jiushill.github.io/posts/ae6e67d.html版权声明: "署名-非商用-相同方式共享 4.0" 转载请保留原文链接及作者。